Update 2 on 01/12/2021

Microsoft has changed the #AzureBastion minimum subnet size from /27 to /26. Installed #Azure Bastion are unaffected, but new deployments require the new subnet size. Please remember this.

Update 1

11/10/2021 Artikel überarbeitet und weitere Links angefügt. Follow the link to a refreshed article in english

Azure Bastion ist ein ganz neuer Service im Azure Universum, der den Remote Zugriff auf eure Azure VMs via RDP/SSH deutlich vereinfacht und absichert.

Bisher gab es zwei Möglichkeiten, um sich zu Azure VMs via RDP oder SSH zu verbinden.

- Es besteht Zugriff auf das VNET, in dem die Azure VM liegt. Dazu war eine VPN Verbindung zum VNET notwendig oder ein Jump Host der in Azure ausgerollt wurde.

- Oder die Azure VM erhielt eine öffentliche IP-Adresse, um RDP oder SSH nach außen zu veröffentlichen. Damit einhergehend öffneten sich eine Menge Sicherheitslücken.

Mit Azure Bastion gibt es nun eine 3. Möglichkeit.

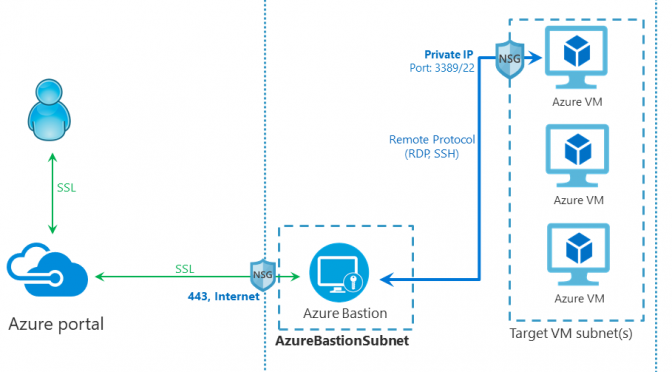

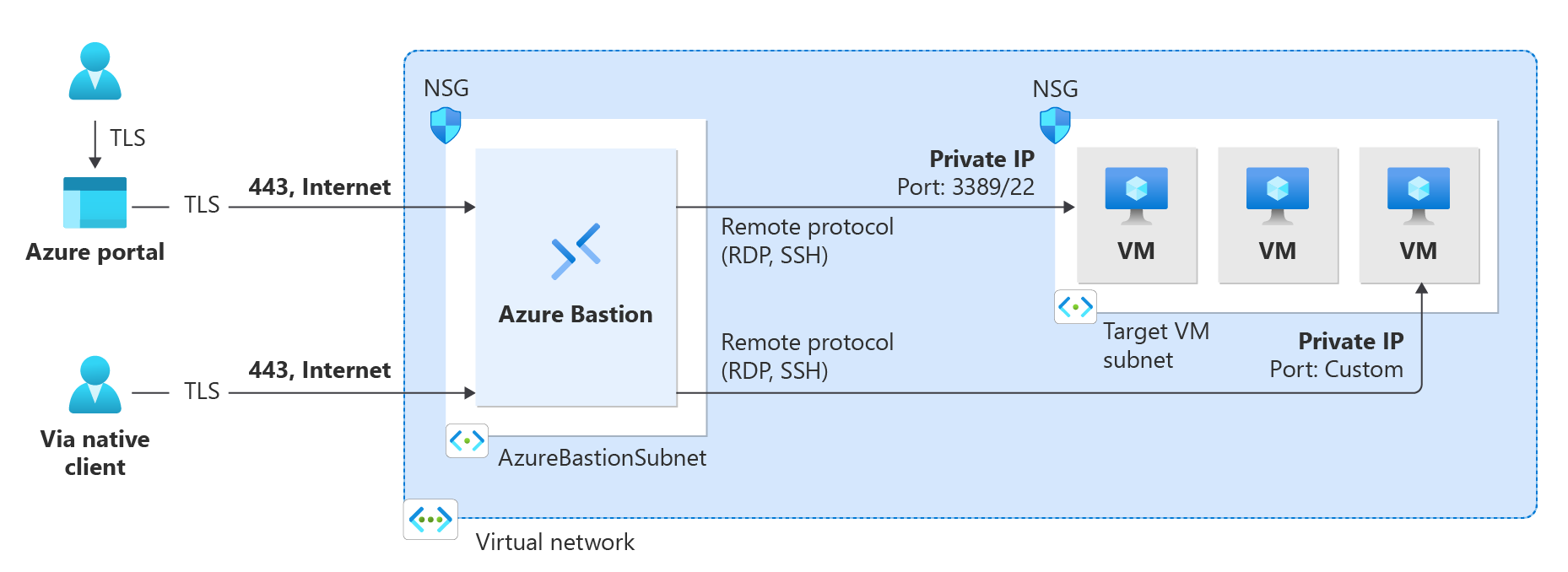

Azure Bastion wird als Platform-as-a-Service bereitgestellt und ermöglicht eine nahtlose Verbindung über das Azure Portal zur entsprechenden Azure VM. Durch diese Funktion sind beide oben genannten Möglichkeiten obsolet und ein direkter Zugriff auf Azure VMs, ohne Public IP, ist immer möglich. Azure Bastion stellt auf seine Art einen entsprechenden Jump Host im jeweiligen VNET bereit und benötigt seinerseits eine Public IP für die entsprechende Funktionalität.

Contents

Azure Bastion Voraussetzungen

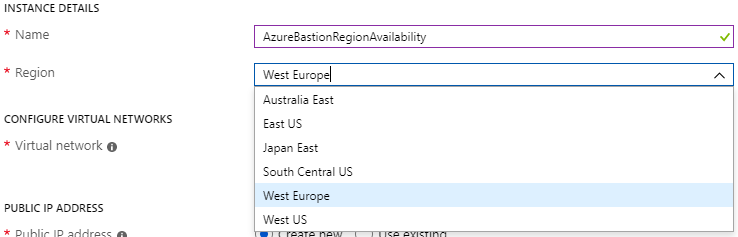

Azure Bastion ist derzeit nur in folgenden Regionen erhältlich:

- West & East US

- West Europe

- South Central US

- Australia East

- Japan East

Um Zugriff auf Azure Bastion zu erhalten und den Service auszurollen, müsst ihr den folgendem Preview Link folgen: https://aka.ms/BastionHost

Azure Bastion Vorbereitung

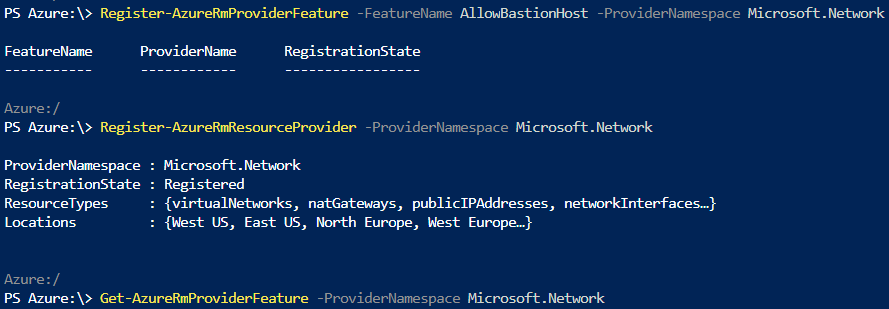

Bevor ihr beginnt den Service einzurichten, muss der Tenant und die entsprechende Subscription erst für die Preview freigeschaltet werden. Dazu sind folgende Schritte notwendig.

Ruft die Powershell direkt im Portal auf und führt folgende Befehle aus.

Register-AzureRmProviderFeature -FeatureName AllowBastionHost -ProviderNamespace Microsoft.Network

Register-AzureRmResourceProvider -ProviderNamespace Microsoft.Network

Get-AzureRmProviderFeature -ProviderNamespace Microsoft.Network

Es kann ein wenig dauern, bis die Änderungen abgeschlossen sind.

Azure Bastion Einrichtung

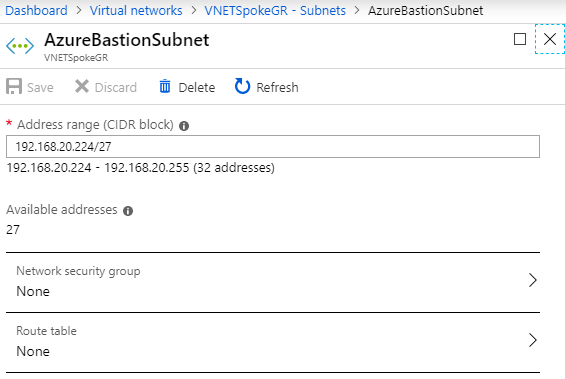

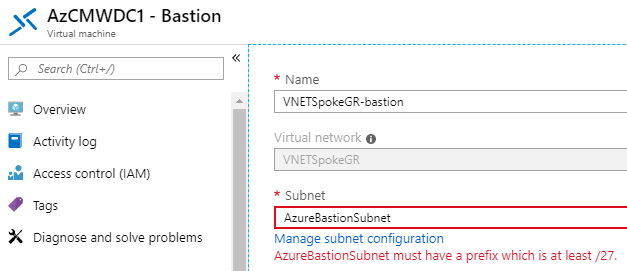

Azure Bastion benötigt ein eigenes Subnet innerhalb des VNETs, um den Zugriff auf VMs zu ermöglichen. Dazu muss ein entsprechendes VNET mit dem Namen AzureBastionSubnet angelegt werden, der Block muss min. 64 Adressen umfassen (/26).

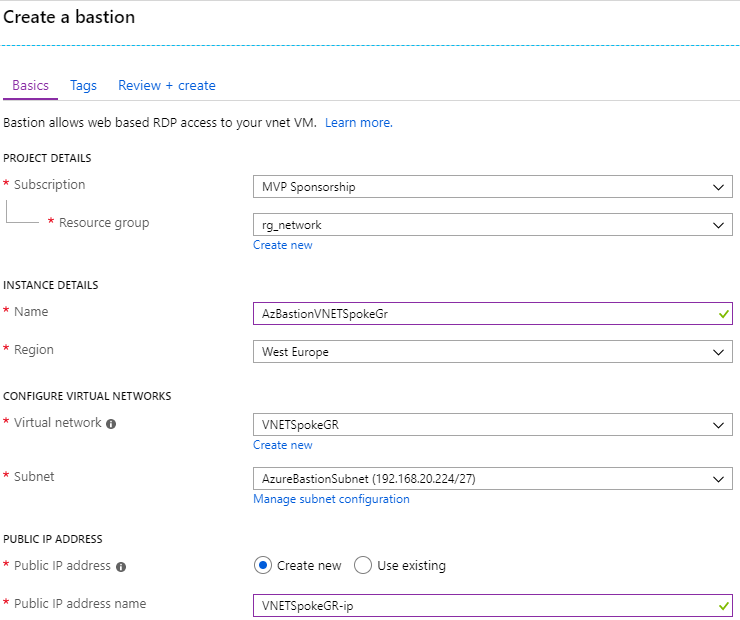

Nachdem das Subnetz erstellt wurde, könnt ihr den Azure Bastion Service im entsprechenden VNET ausrollen. Dazu gebt im Azure Suchfeld “Bastion” ein und ihr gelangt direkt zum Bastion Blade.

Dort erstellt ihr einen neuen Azure Bastion Service und wählt die gewünschte Region aus. Vergebt noch ein paar Tags und rollt den Service aus, in dem ihr das entsprechende VNET, in dem das AzureBastionSubnet angelegt wurde., auswählt. Der Vorgang kann ein paar Minuten dauern.

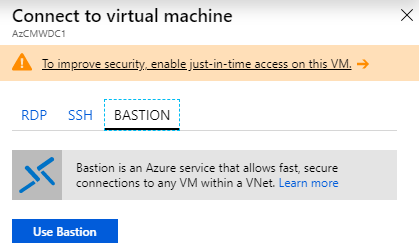

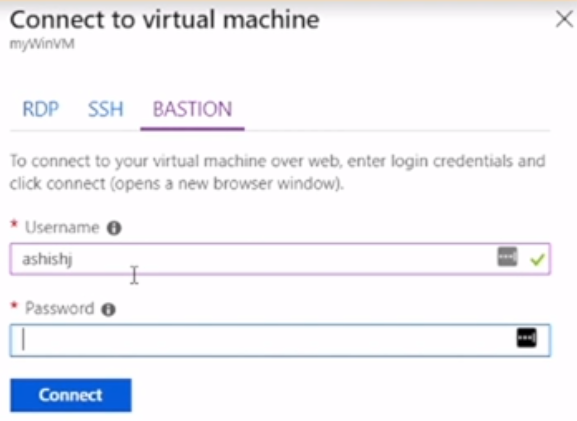

Anschließend erhaltet ihr beim Konsolenzugriff auf VMs die in einem VNET liegen, in dem auch der Azure Bastion Service vorhanden ist, folgendes Fenster:

Azure Bastion Kosten und SLA

Azure Bastion ist derzeit in einer Public Preview verfügbar und daher ohne SLA Level. Solltet ihr allerdings Fehler finden, so wendet euch gern an die Product Group, die sehr an Feedback interessiert ist.

Azure Bastion Kosten pro Service

- 0,081€ pro Stunde

- 59,13€ pro Monat = 0,081€ * 730h

- + Ein- und Ausgehenden Traffic in Azure

Azure Bastion Roadmap

Im Blog Eintrag von Yousef Khalidi CVP für Azure Networking sind folgende Punkte auf der Roadmap:

- Azure AD integration

- Seamless Single-sign-On Funktionalitäten

- MFA

Azure Bastion Vor- und Nachteile

Vorteile

- RDP and SSH Zugriff über das Portal

- Remote session über SSL tunnel für RDP/SSH

- Keine Public IP notwendig

- Einfache Security Regel Verwaltung

Nachteile

Derzeit Azure Bastion pro VNET notwendigKein übergreifender Zugriff via VNET PeeringUnterwandert daher das Hub and Spoke Modell- Zusätzlicher Kostenfaktor (nach Preview noch teurer)

Azure Bastion Links

- Announcing Preview of Azure Bastion (Azure Blog)

- Azure Bastion Price Overview

- Azure Bastion – What is it (Microsoft Docs)

- Azure Bastion now supports scalability with Standard SKU

- Azure Bastion now supports VNET peering

- Azure Bastion – How to in english

- Azure Bastion session slides from Azure Saturday Cologne 2019