Azure VPN AAD P2S Error Server did not respond properly to vpn control packets resolved

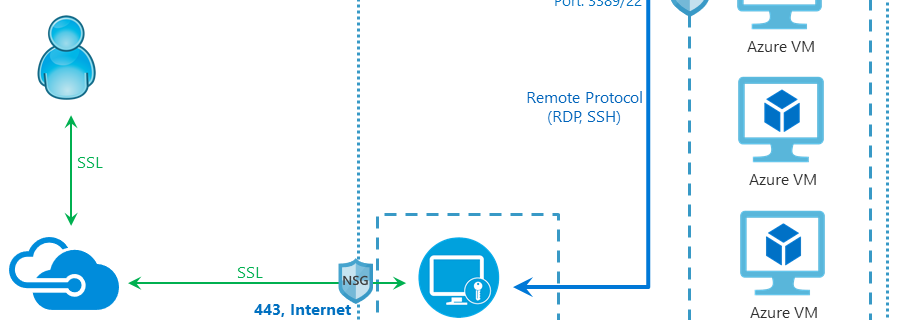

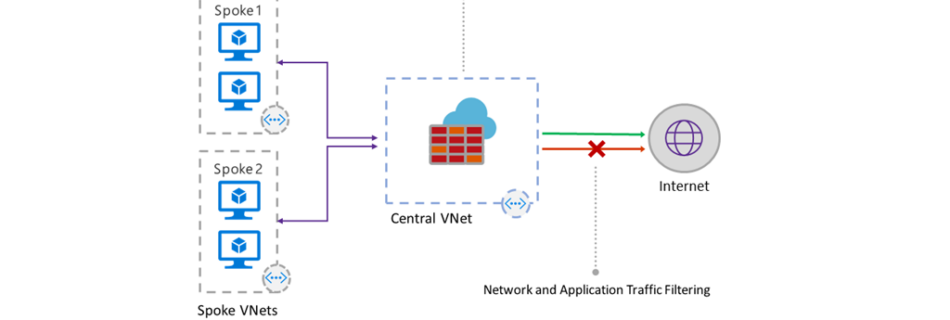

In the last few days I have created some Azure Landingzones. To secure access to Azure resources within the landing zone with different users, customers use a P2S connection through the Azure VPN Gateway using Azure AD for authentication. Sometimes I see some mistakes in the Azure VPN Point-to-site configuration blade that results in the …